Go 的 etcd 伺服器把 CPU 時間都花哪兒了(使用 OpenResty XRay)

本教程演示使用 OpenResty XRay 分析 Go 的 etcd 伺服器內部是如何耗費 CPU 時間的。我將展示其中最耗 CPU 的 Go 程式碼路徑。OpenResty XRay 會自動分析 Go(golang)語言級別的 CPU 火焰圖。

問題: 高 CPU 使用率

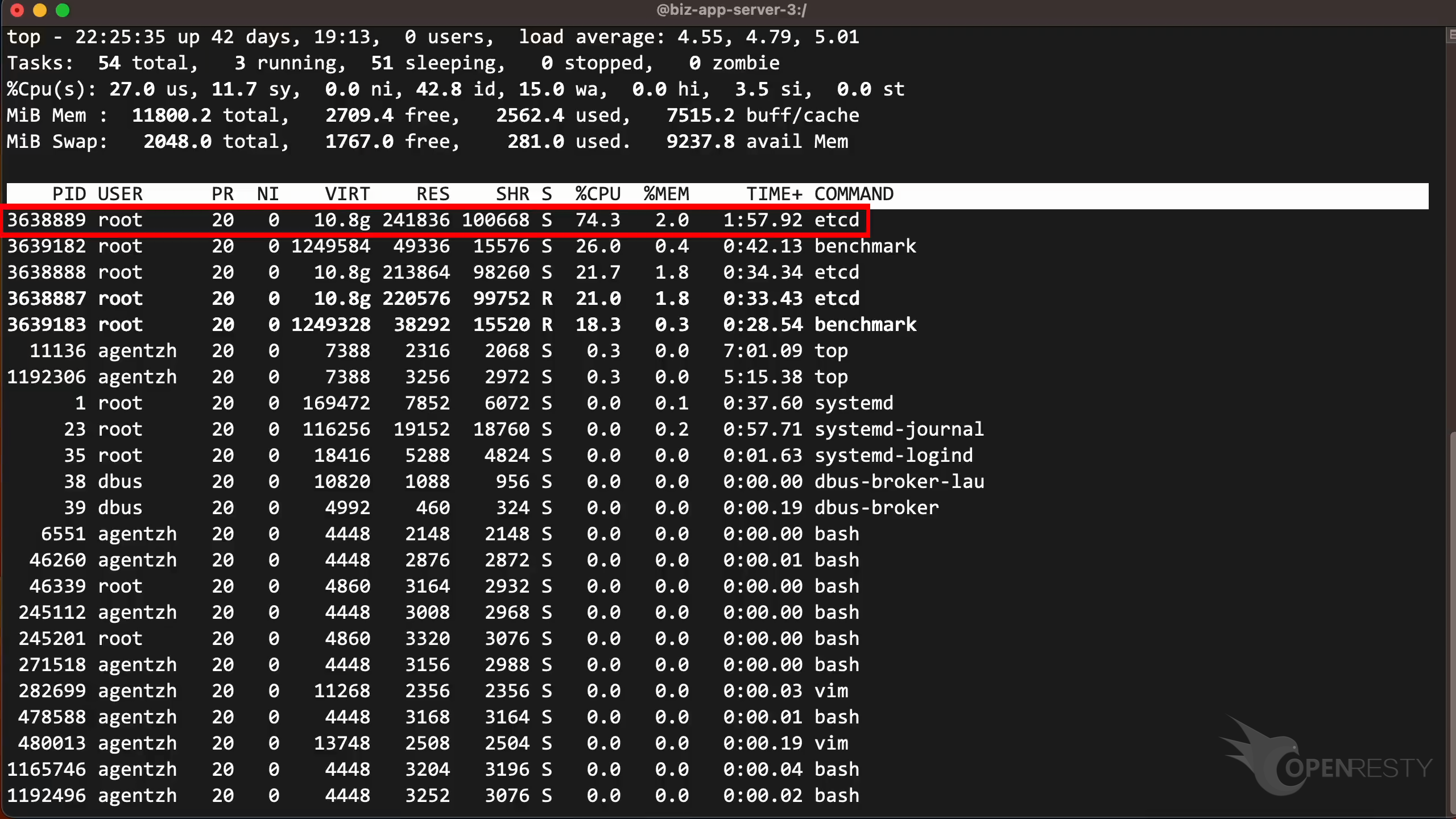

首先執行 top 命令檢查 CPU 使用情況。

可以看到,這個 etcd 程序消耗了超過 70% 的 CPU 核心資源。我們可以對它進行實時分析,檢視 CPU 時間具體消耗在哪裡了。

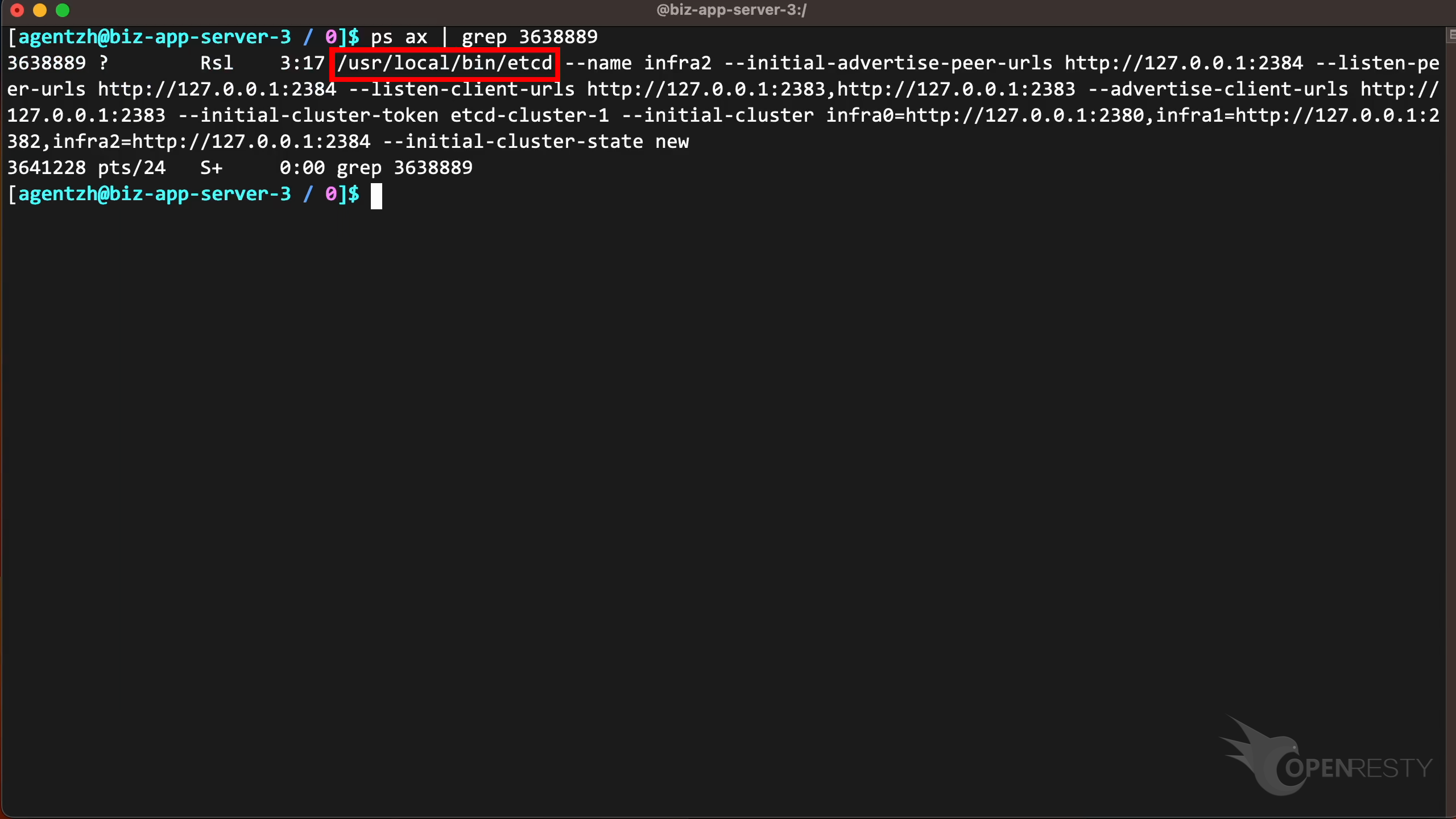

執行 ps 命令來檢視這個程序的完整命令列。可以看到這是一個未經修改的標準 etcd 二進位制可執行檔案。

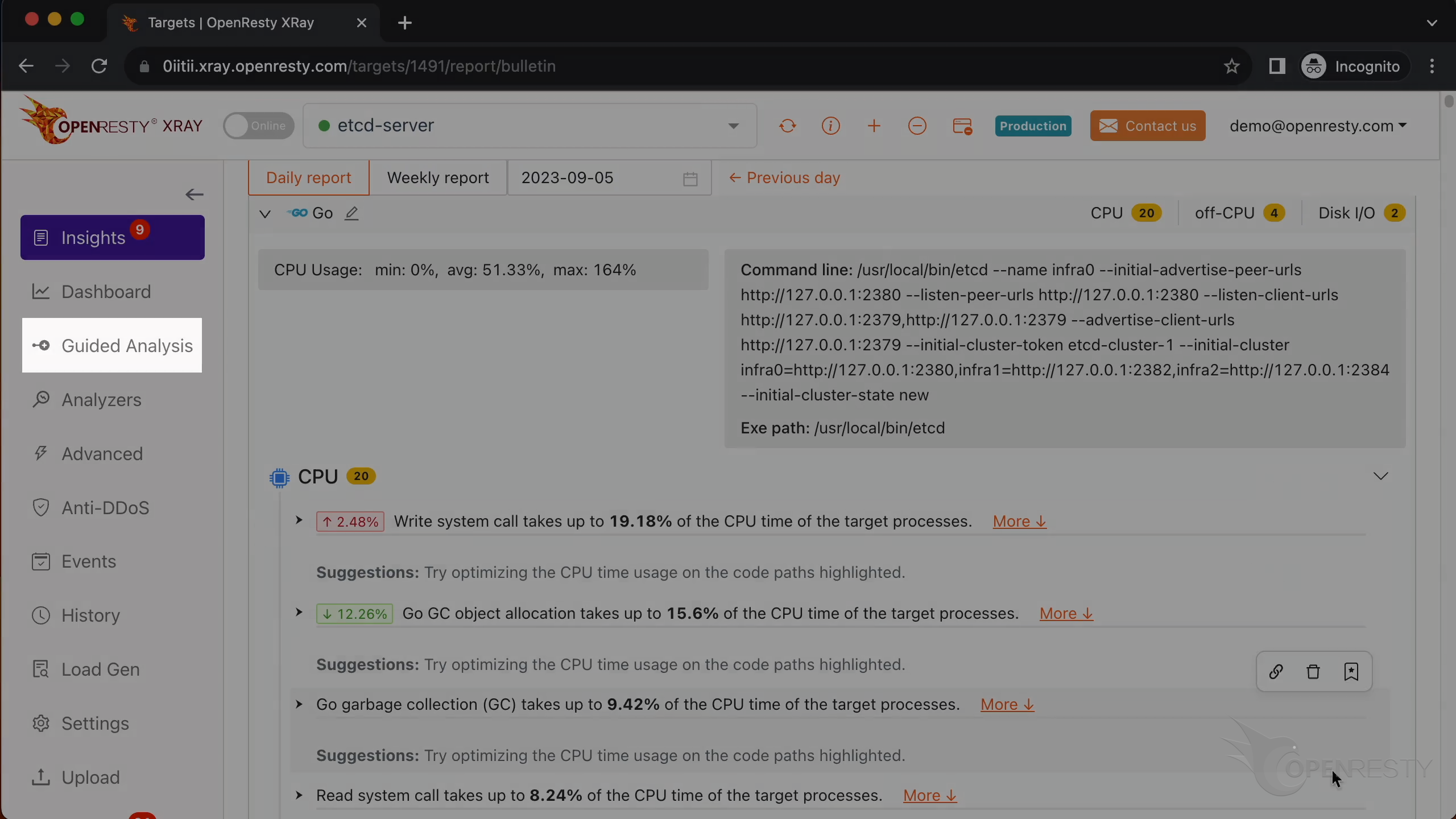

使用 OpenResty XRay 的引導式分析功能定位最熱的 Go 程式碼路徑

讓我們使用 OpenResty XRay 來檢查這個沒改動過的程序。

在瀏覽器中開啟 OpenResty XRay 的 Web 控制檯。

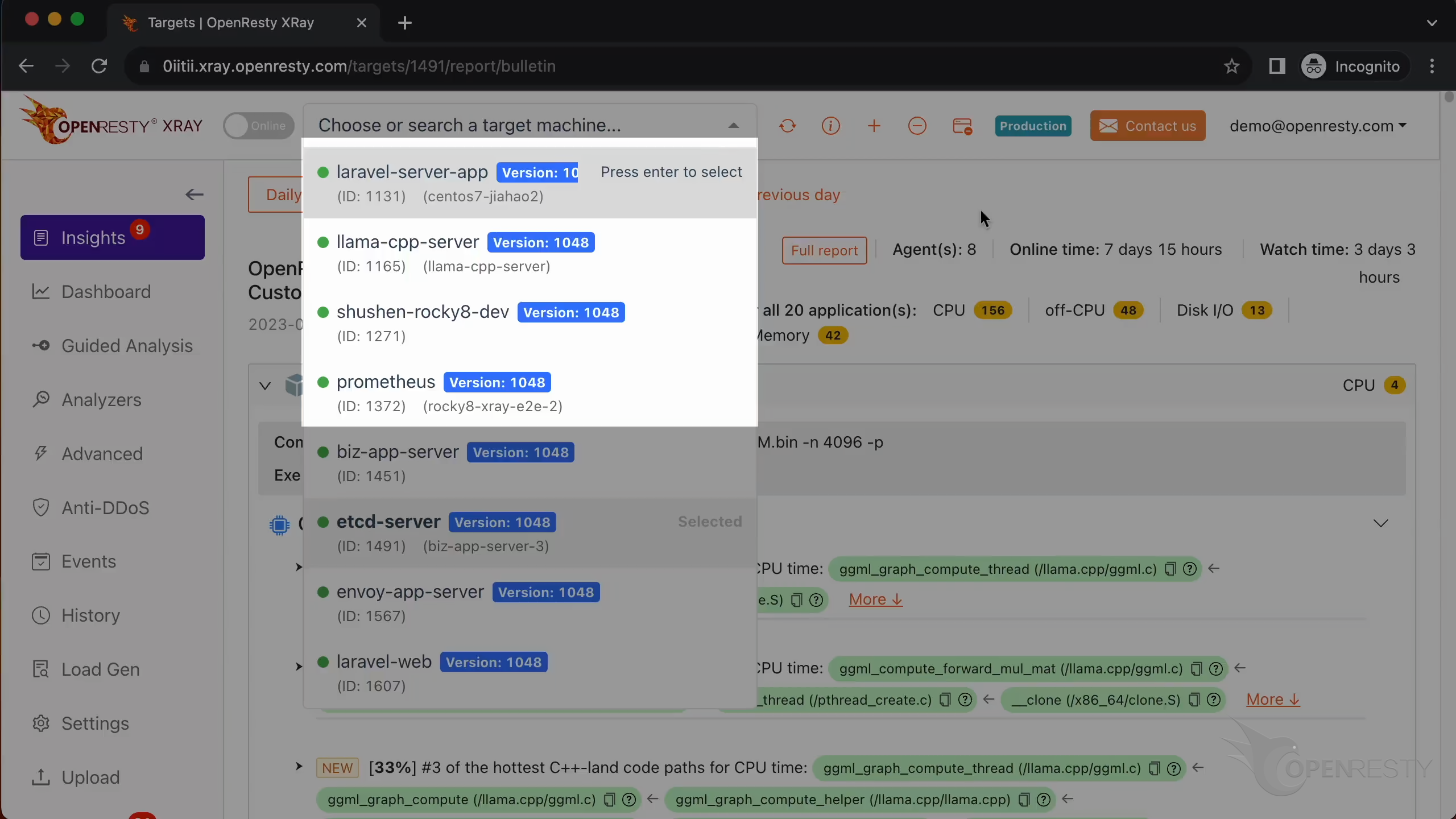

確保我們當前分析的是正確的機器。

如果當前顯示的機器不對,您可以從下面的列表中選擇一個正確的。

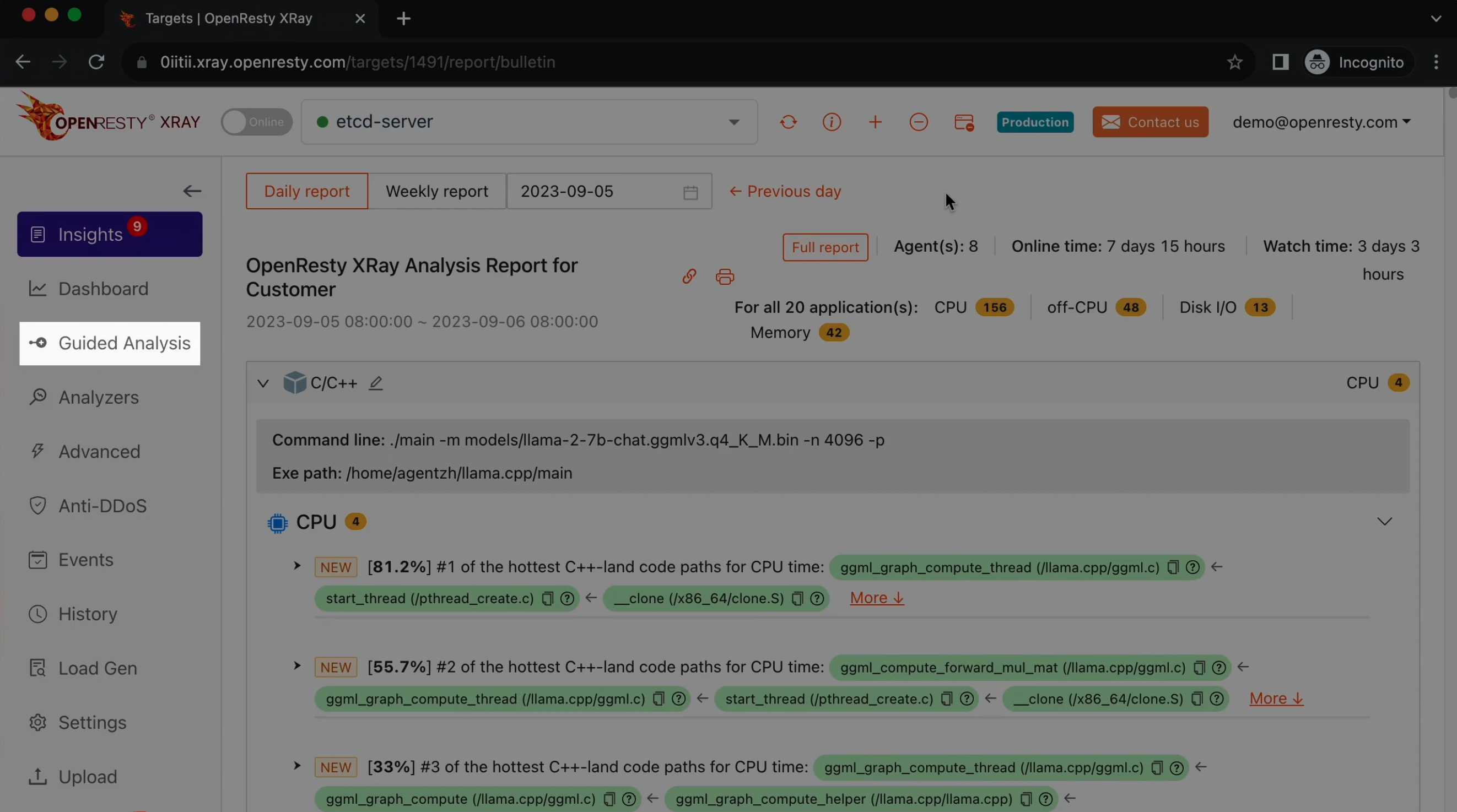

進入 “Guided Analysis” 頁面。

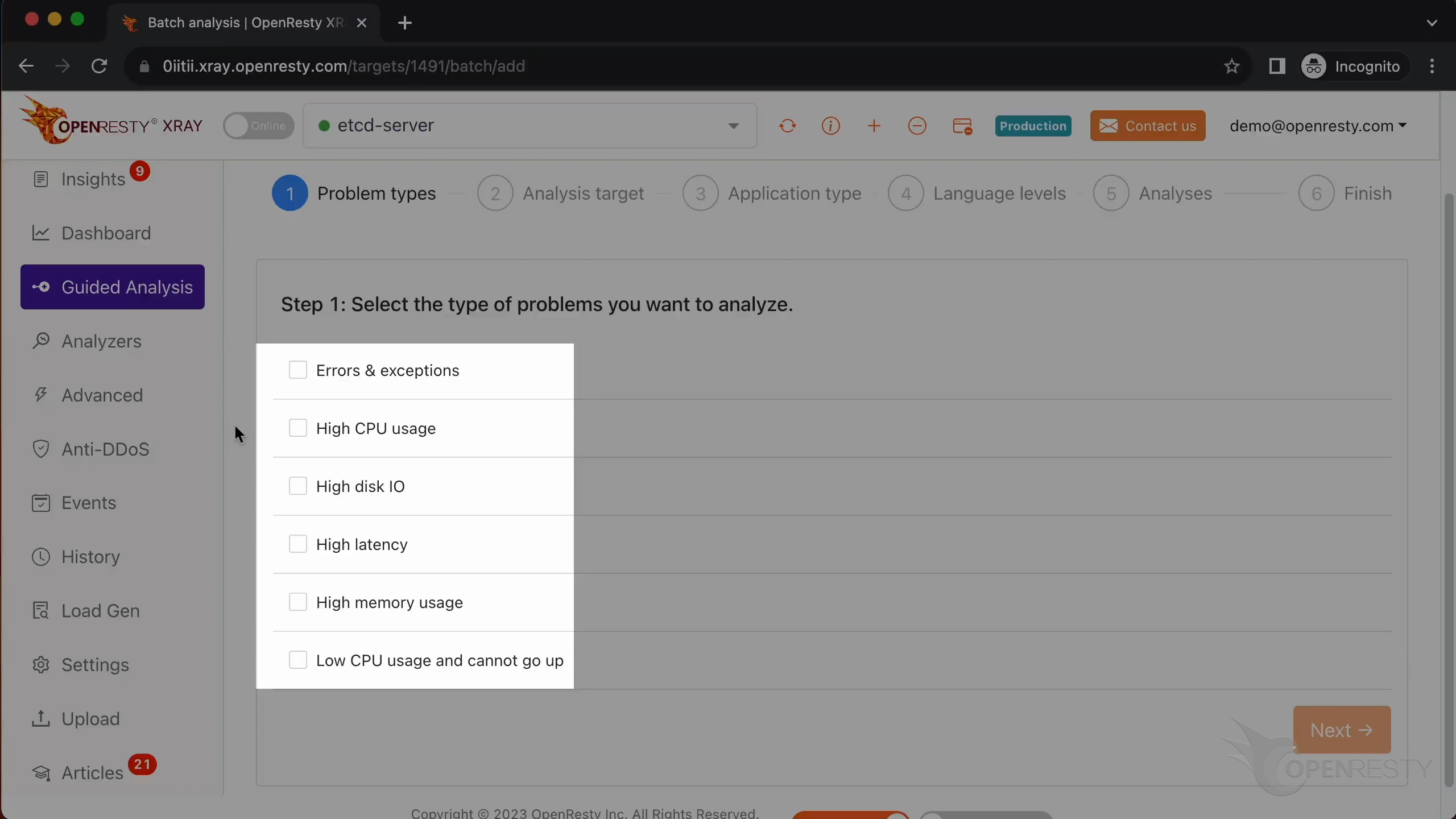

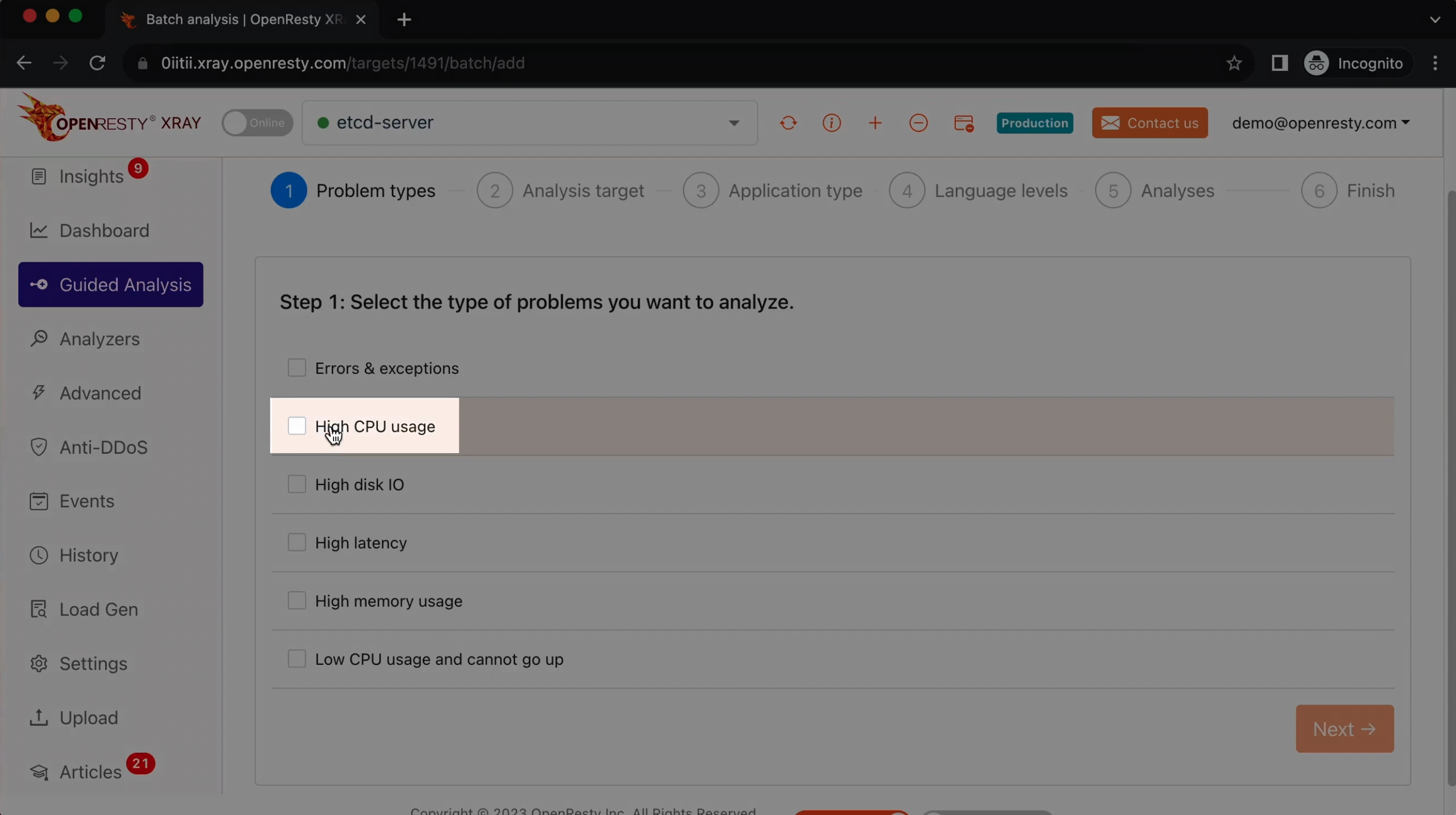

這裡可以看到系統能分析哪些型別的問題。

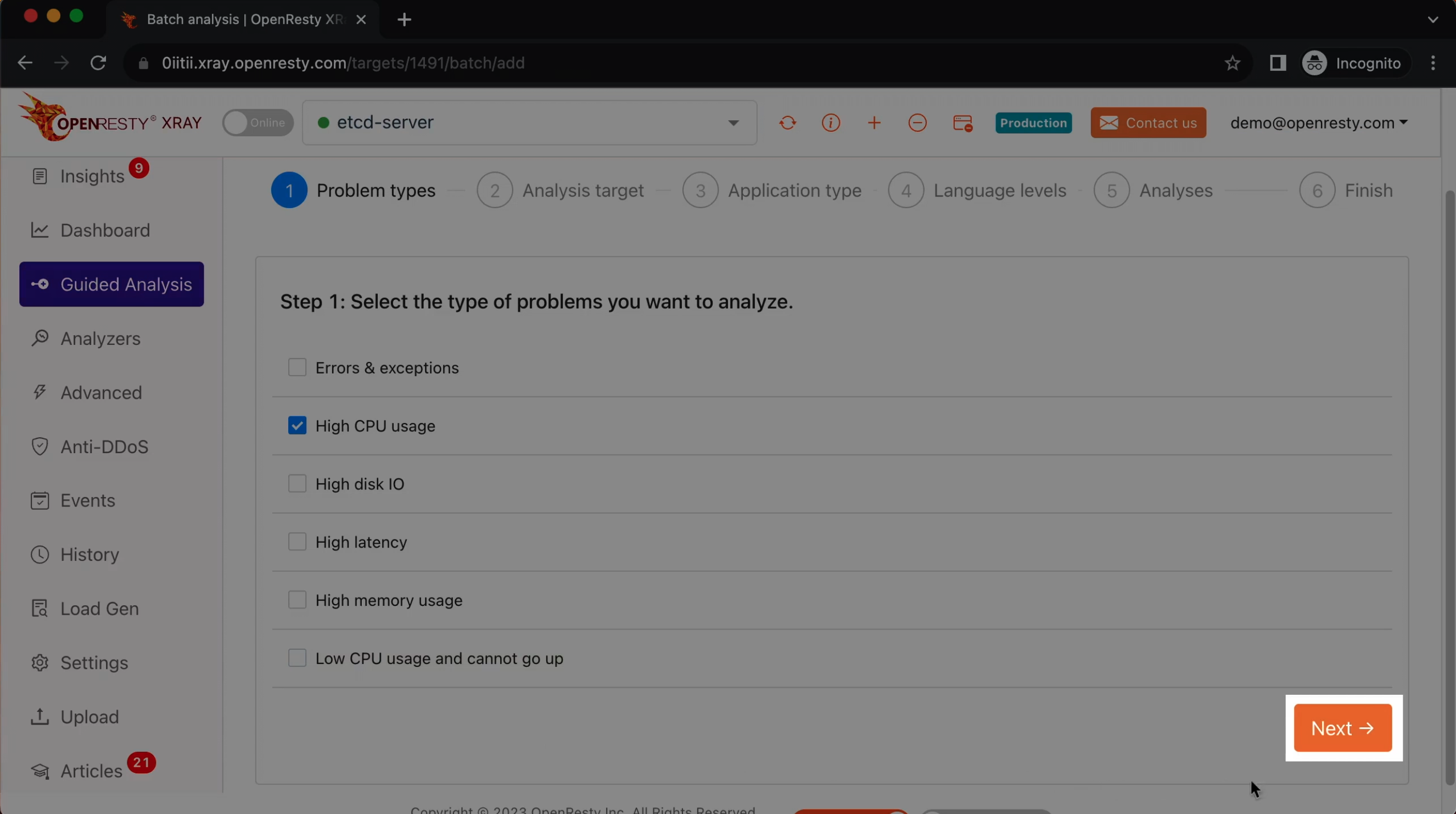

選擇 “High CPU usage”。

點選 “Next”。

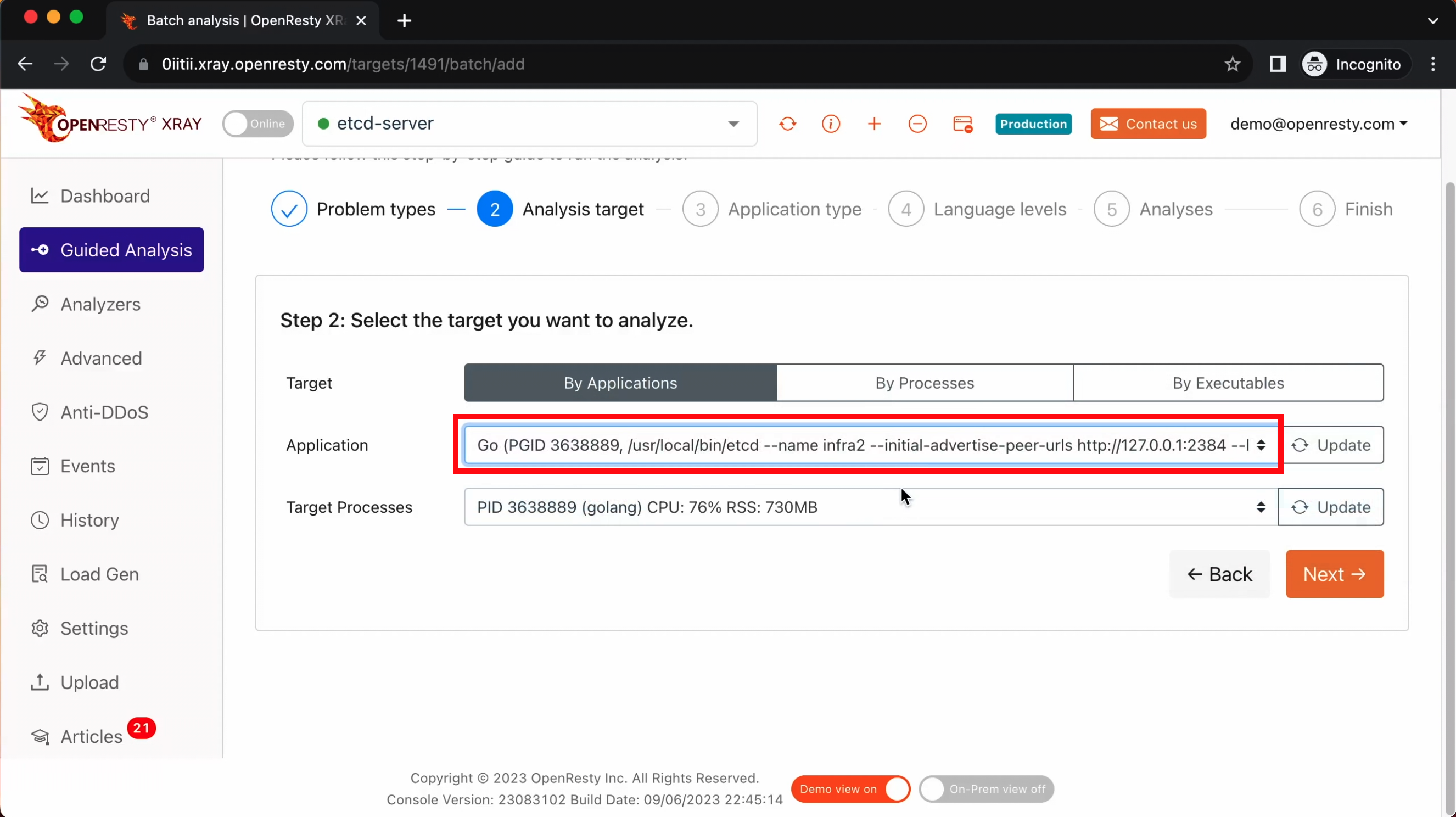

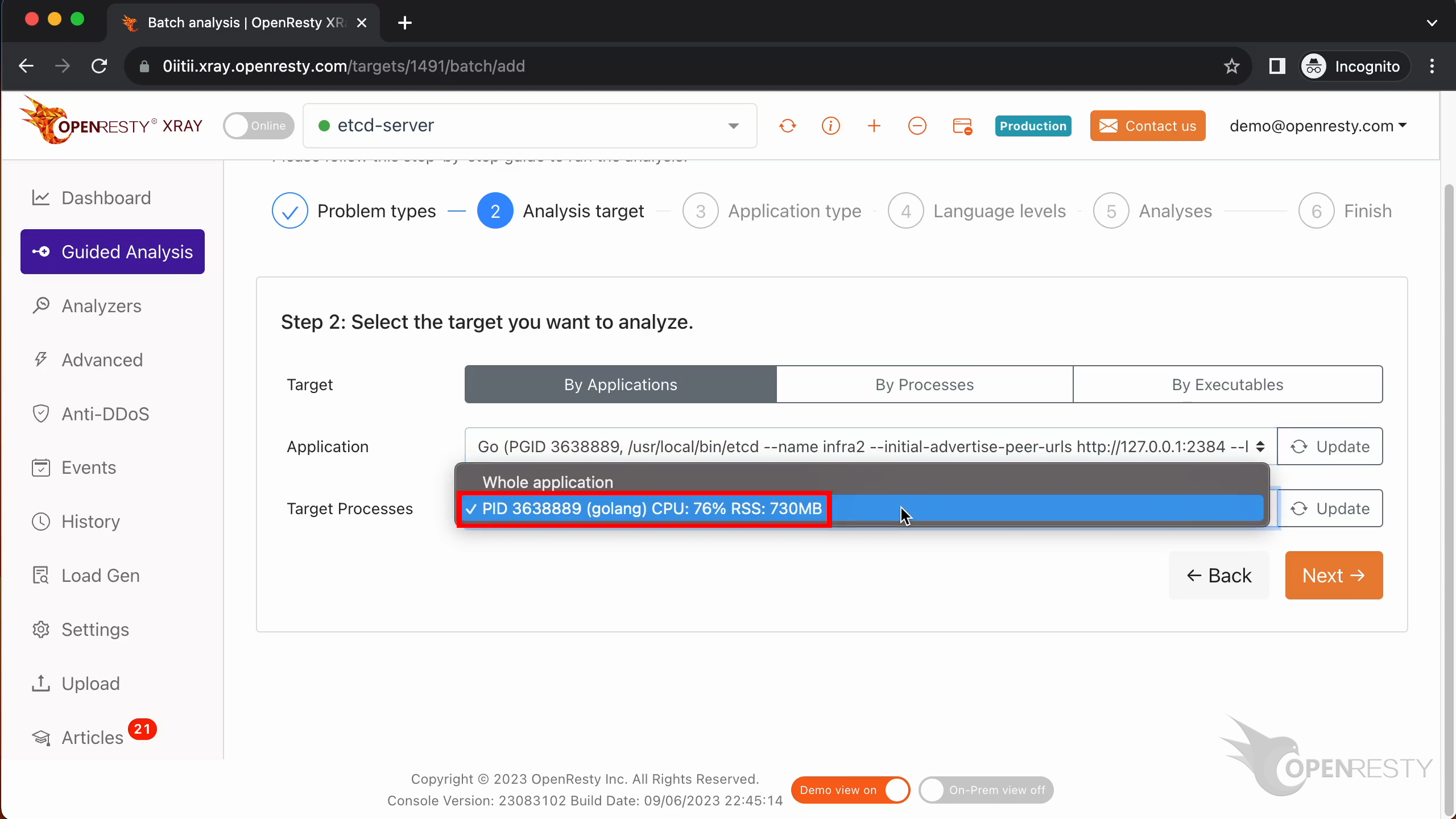

選擇 etcd 的 Go 應用。

選擇消耗超過 70% CPU 資源的程序。也就是我們之前在 top 中看到的。

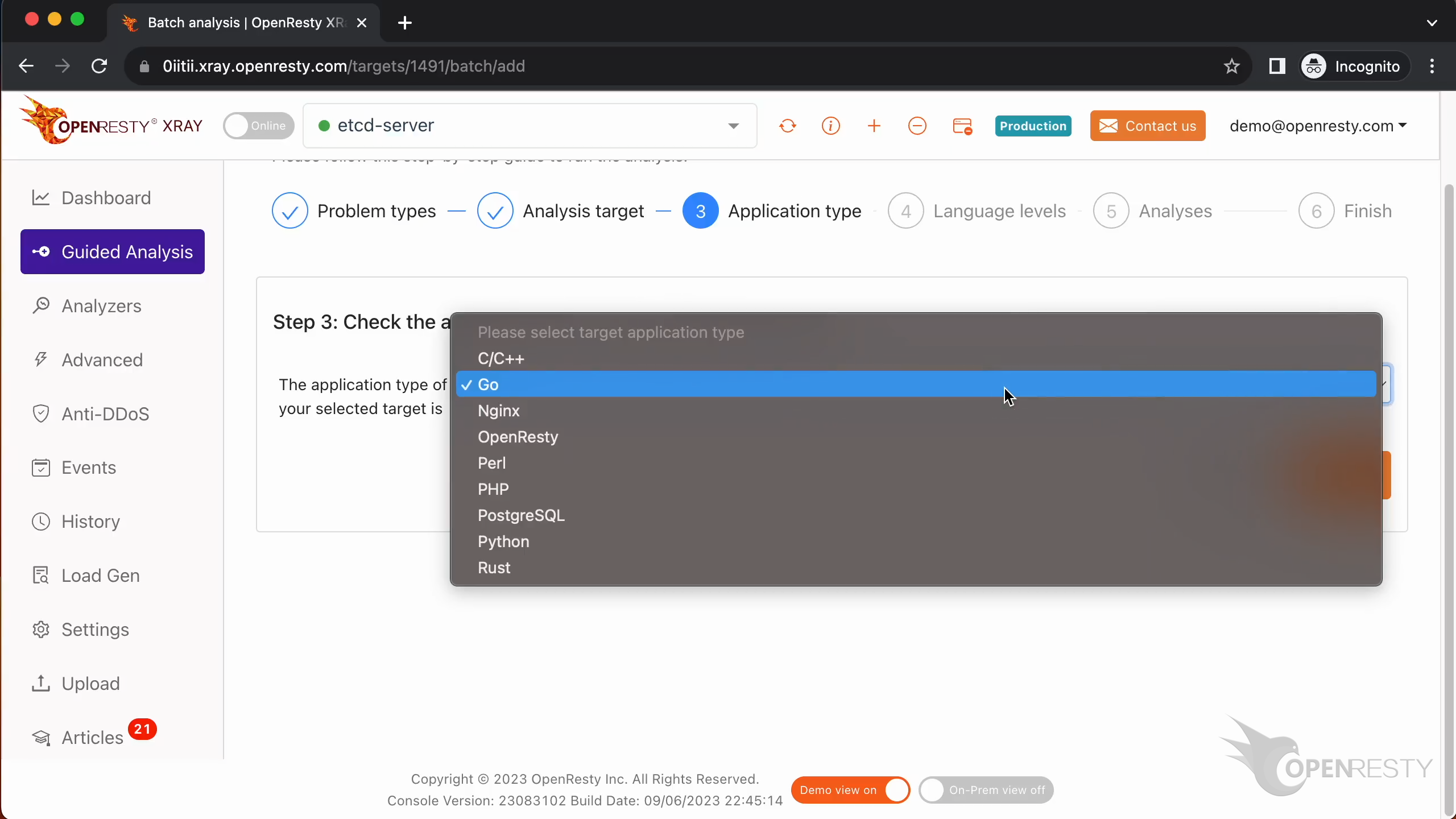

確保應用的型別是正確的。通常預設值就是對的。

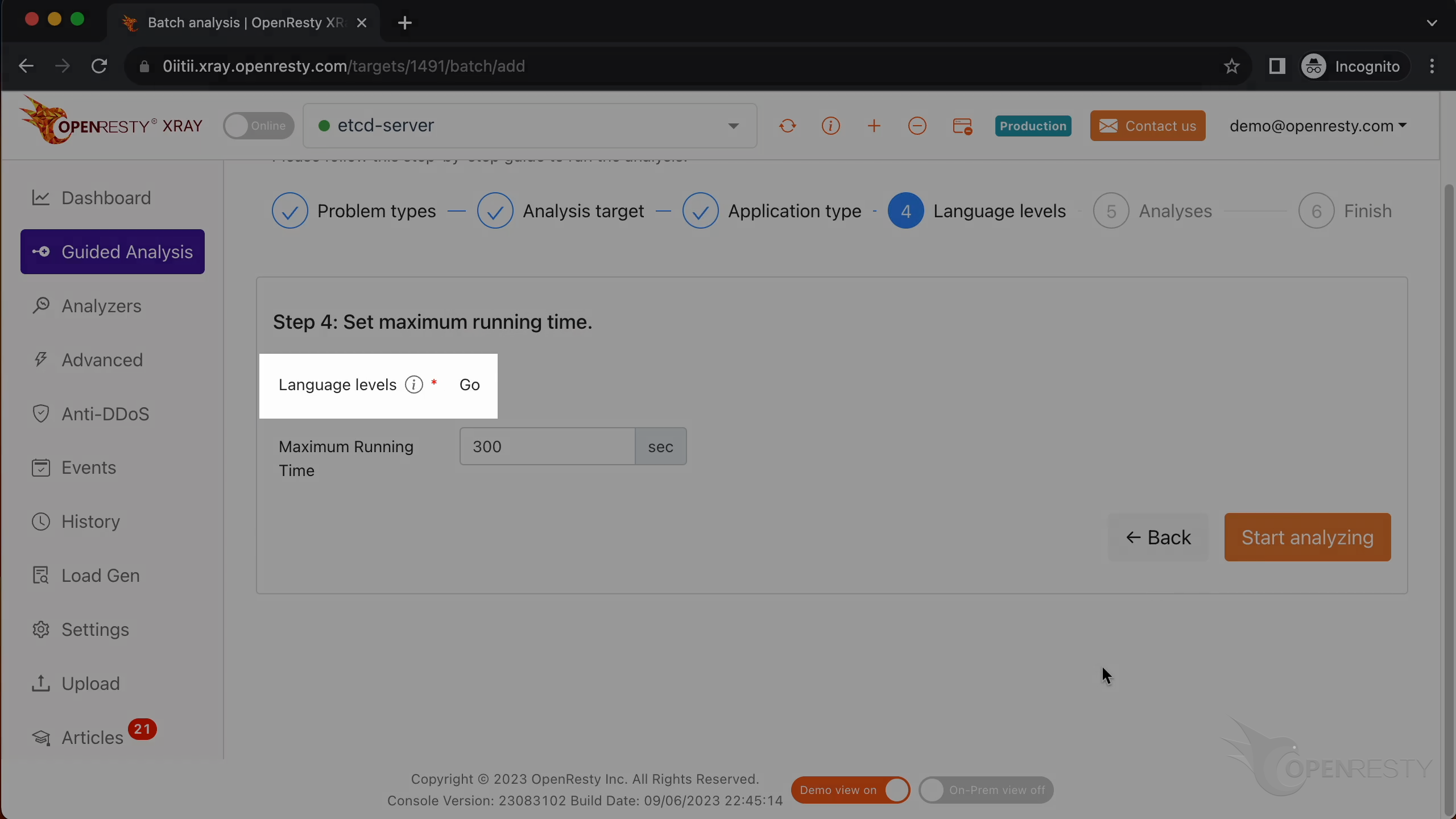

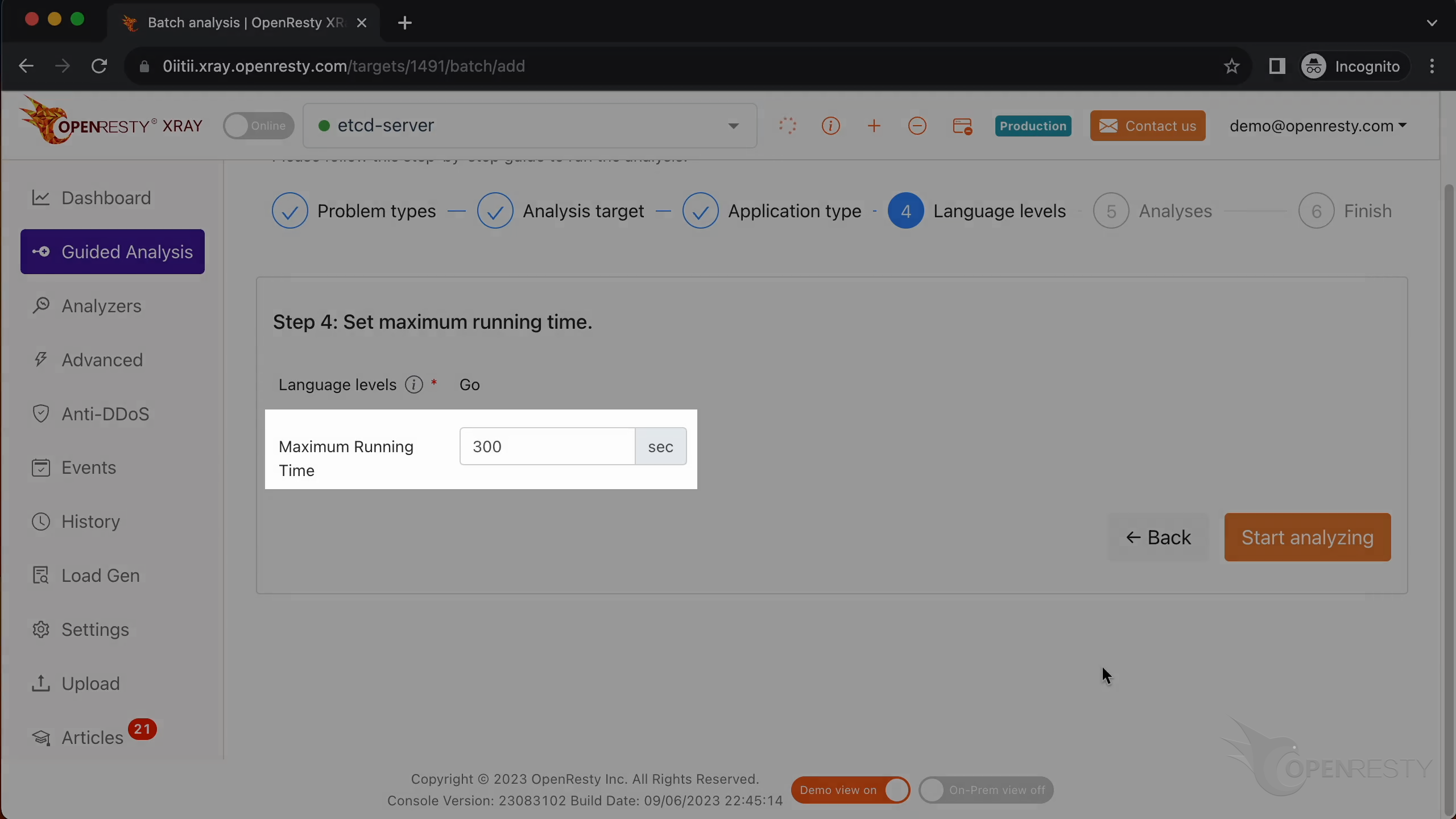

這裡的語言級別就只有 “Go” 了。

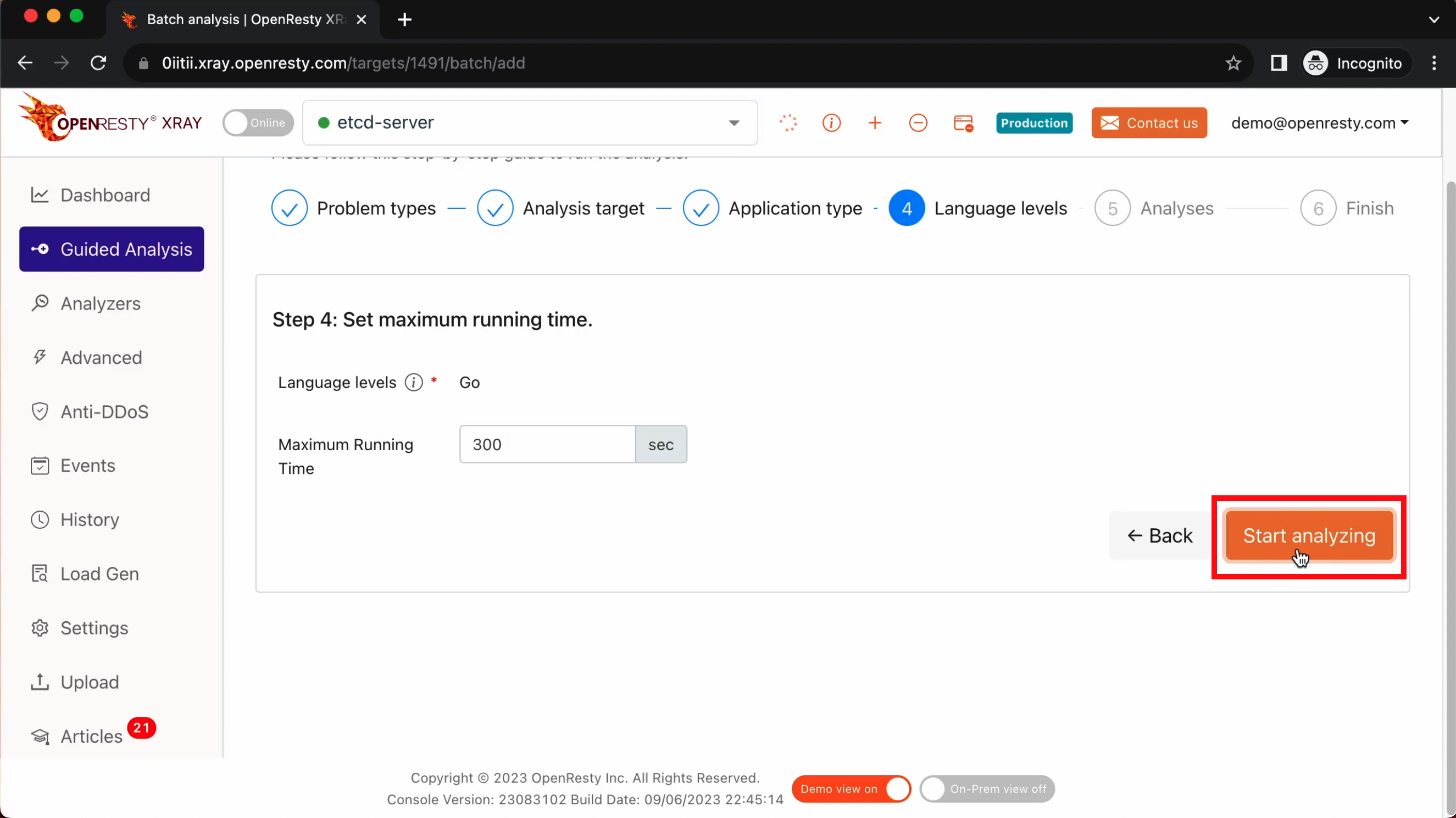

我們還可以設定最大分析時間。這裡保持預設的 300 秒不變。

開始分析。

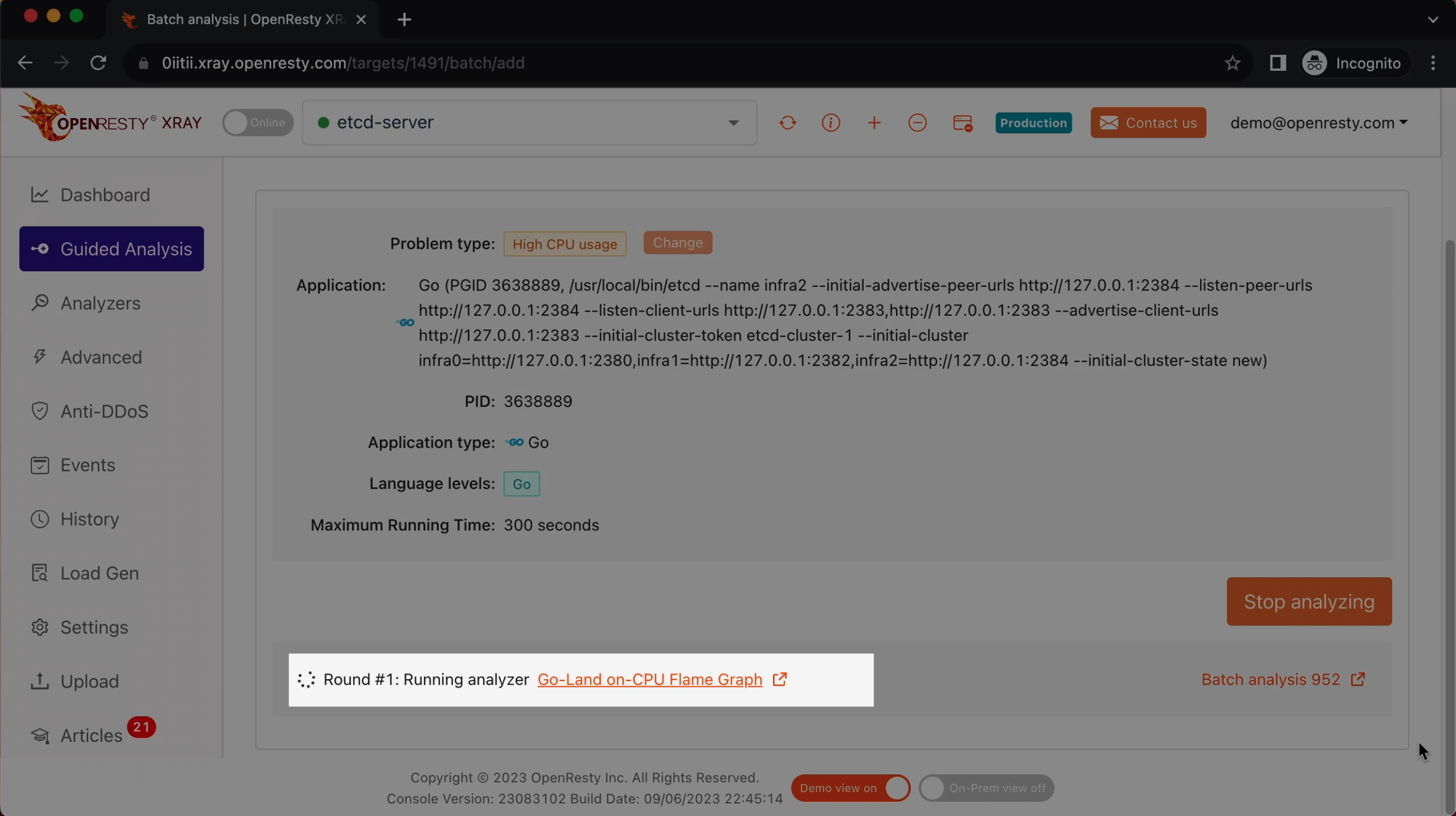

系統將持續執行多輪分析,現在它正在執行第一輪分析。

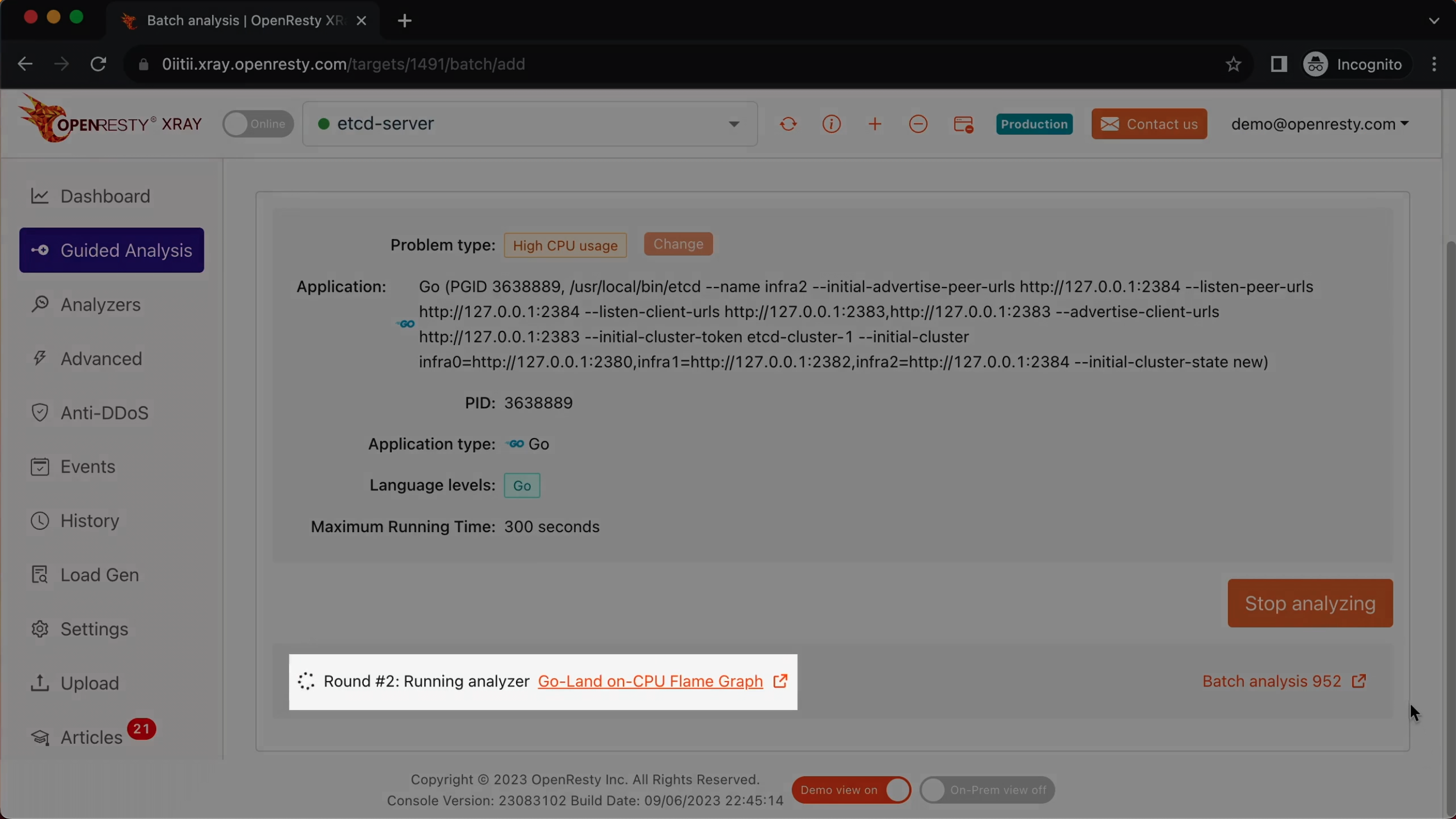

第一輪分析已經完成,現在進入第二輪分析。對這個例子來說,執行一輪分析就夠了。

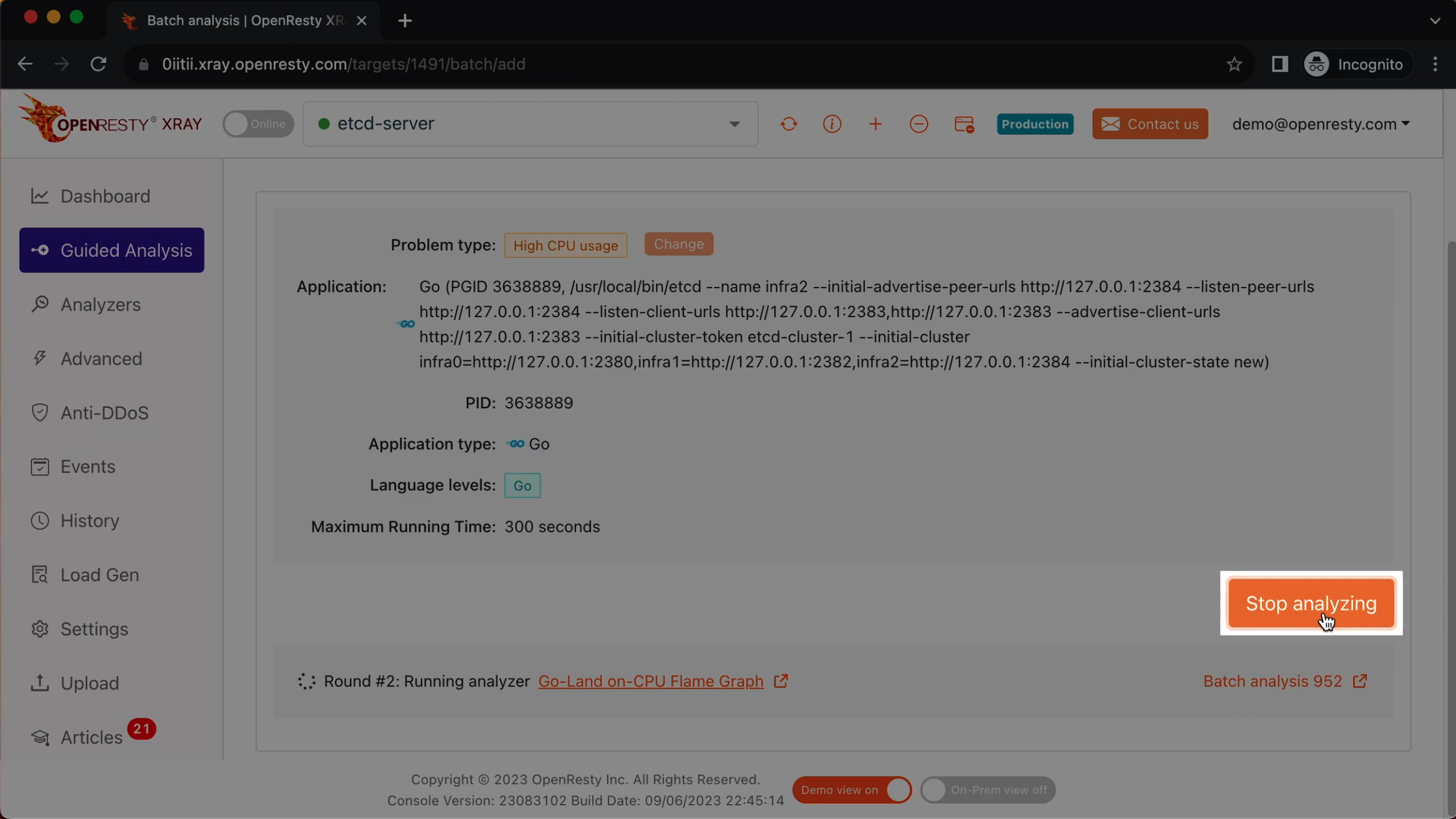

現在停止分析。

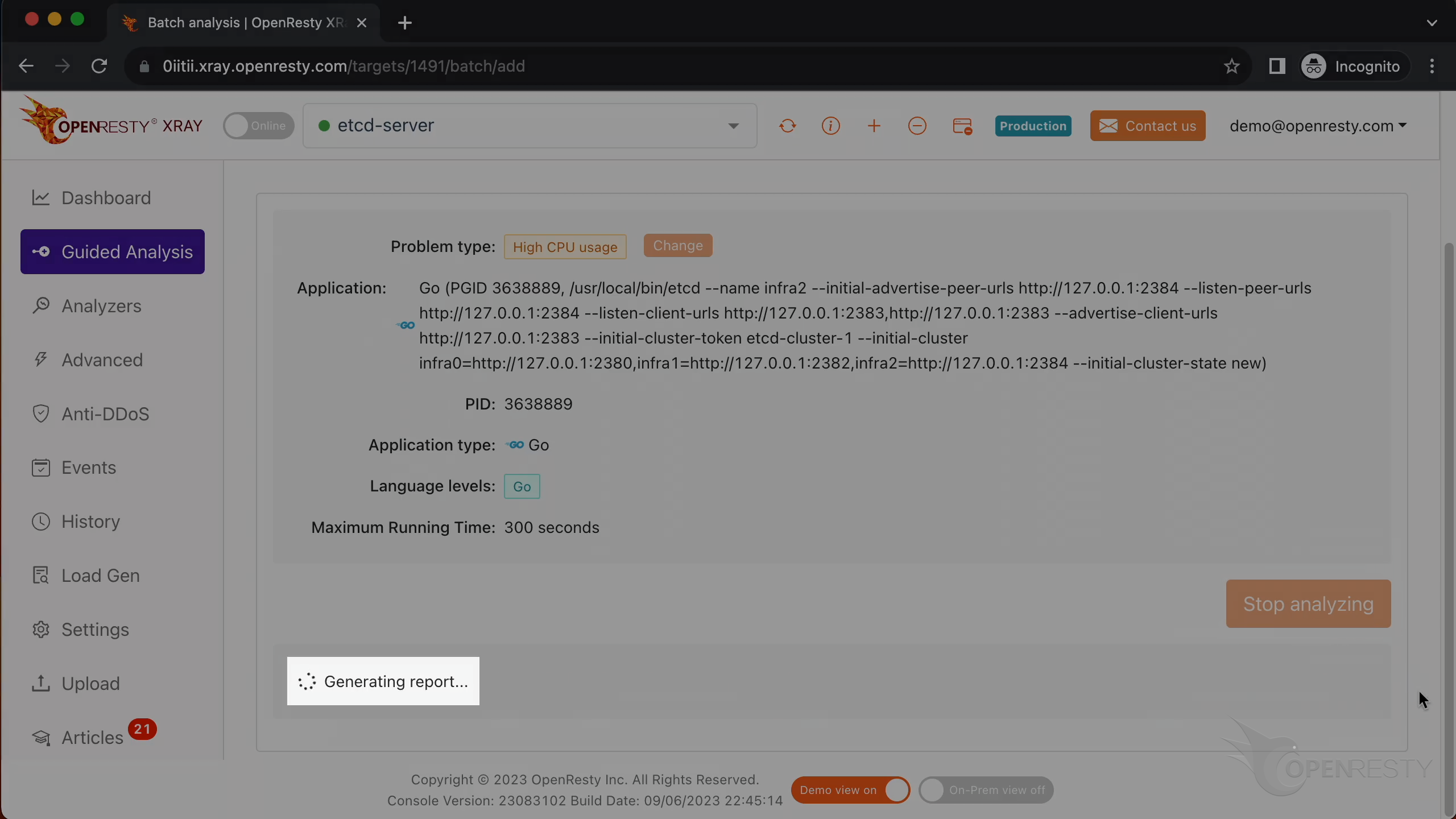

這裡顯示了系統正在為本次分析生成報告。

可以看到自動生成了一份分析報告。

這是現在我們要分析的問題型別:CPU。

這個是佔用 CPU 時間最多的 Go 級別程式碼路徑。

這個 processUnaryRPC 是 Go 的 gRPC 庫中的一個函式。它負責處理最簡單的 gRPC 訊息。

它的上級呼叫函式是 handleStream。

點選 “More” 檢視細節資訊。

上面的程式碼路徑是從這個 Go 級別 CPU 火焰圖中自動推匯出來的。

點選這個圖示放大火焰圖。

繼續放大。

_KV_Range_Handler 函式可以獲取鍵值資料庫中一定範圍內的 key。

_KV_Put_Handler 函式將給定的 key 放入鍵值資料庫中。

Range 函式用於按範圍查詢儲存在 etcd 中的鍵值資料。

它會呼叫 runtime.newobject 建立大量的 golang GC 物件。

runtime.newstack 函式 在 etcd 寫入資料時有較高的 CPU 開銷。該函式是 Go 語言執行時的一個內部函式,它為新的 goroutine 建立一個新的執行時棧。

下面是對當前問題更詳細的解釋和建議。

它提到了函式 processUnaryRPC.

也提到了它是處理一元 RPC的。

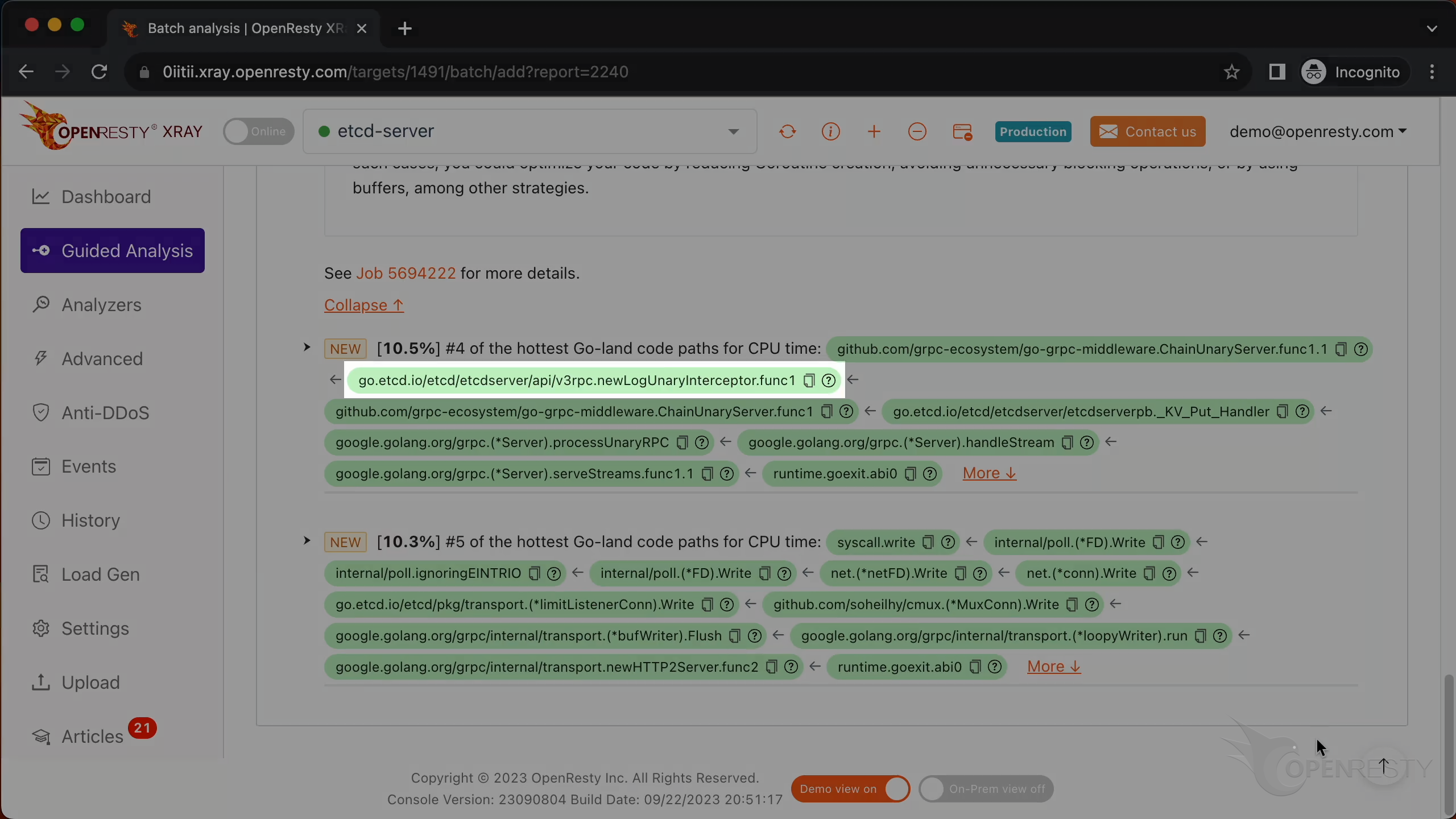

讓我們回到剛才的程式碼路徑上來。把滑鼠放在第一個函式的綠色框上。

可以看到這個函式的原始檔名。在提示框中還可以看到 server.go 檔案的完整路徑。

這行原始碼的行號是 1024。

點選這個圖示,複製這個函式完整的 Go 原始檔路徑。

使用 find 命令來查詢原始檔。

貼上我們剛剛複製的檔案路徑。

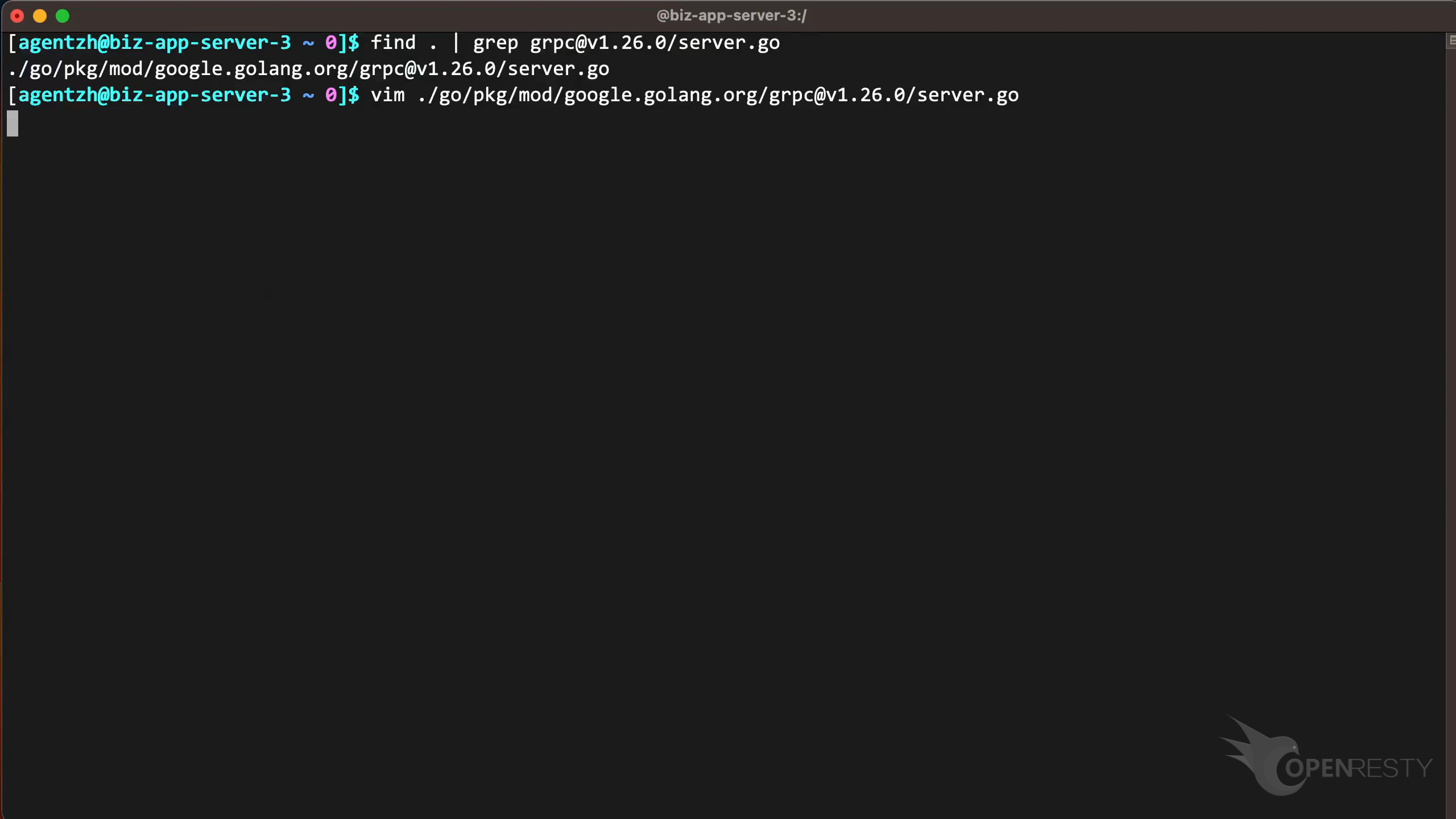

複製完整的檔案路徑。使用 vim 編輯器,檢視這個檔案裡的 golang 程式碼。您可以使用任何您喜歡的編輯器。

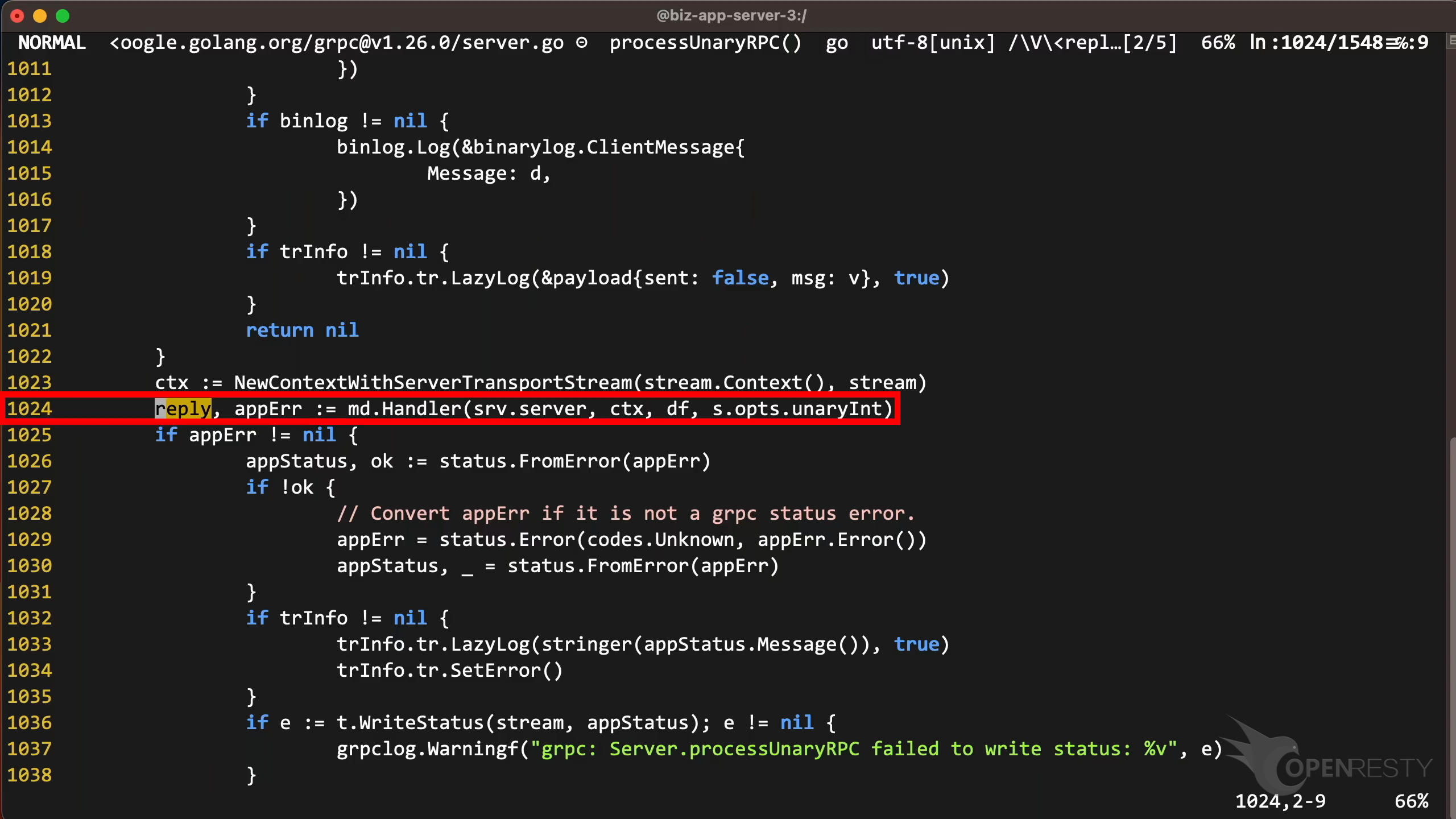

正如 OpenResty XRay 建議的那樣跳轉到第 1024 行。

函式 md.Handler 會根據 gRPC 訊息的不同型別,選擇合適的訊息處理程式來呼叫。我們之前看到的 _KV_Range_Handler 和 _KV_Put_Handler 就是 md.Handler 回撥函式的兩個例項。

在狀態列中可以看到這行程式碼也確實在 processUnaryRPC 函式中,正如之前報告中提到的。

CPU 佔用第二熱的 Go 程式碼路徑,使用了大約 12% 的 CPU 資源。

這個函式的作用是把資料寫入到網路 socket 裡。

這裡執行的是 write 這個系統呼叫。

這個函式透過 HTTP/2 協議將響應資料傳送到網路 socket。

排名第三的最熱 Go 程式碼路徑佔用了大約 11% 的 CPU 時間。

這裡的 runtime.mcall 函式主要負責排程執行 goroutine。

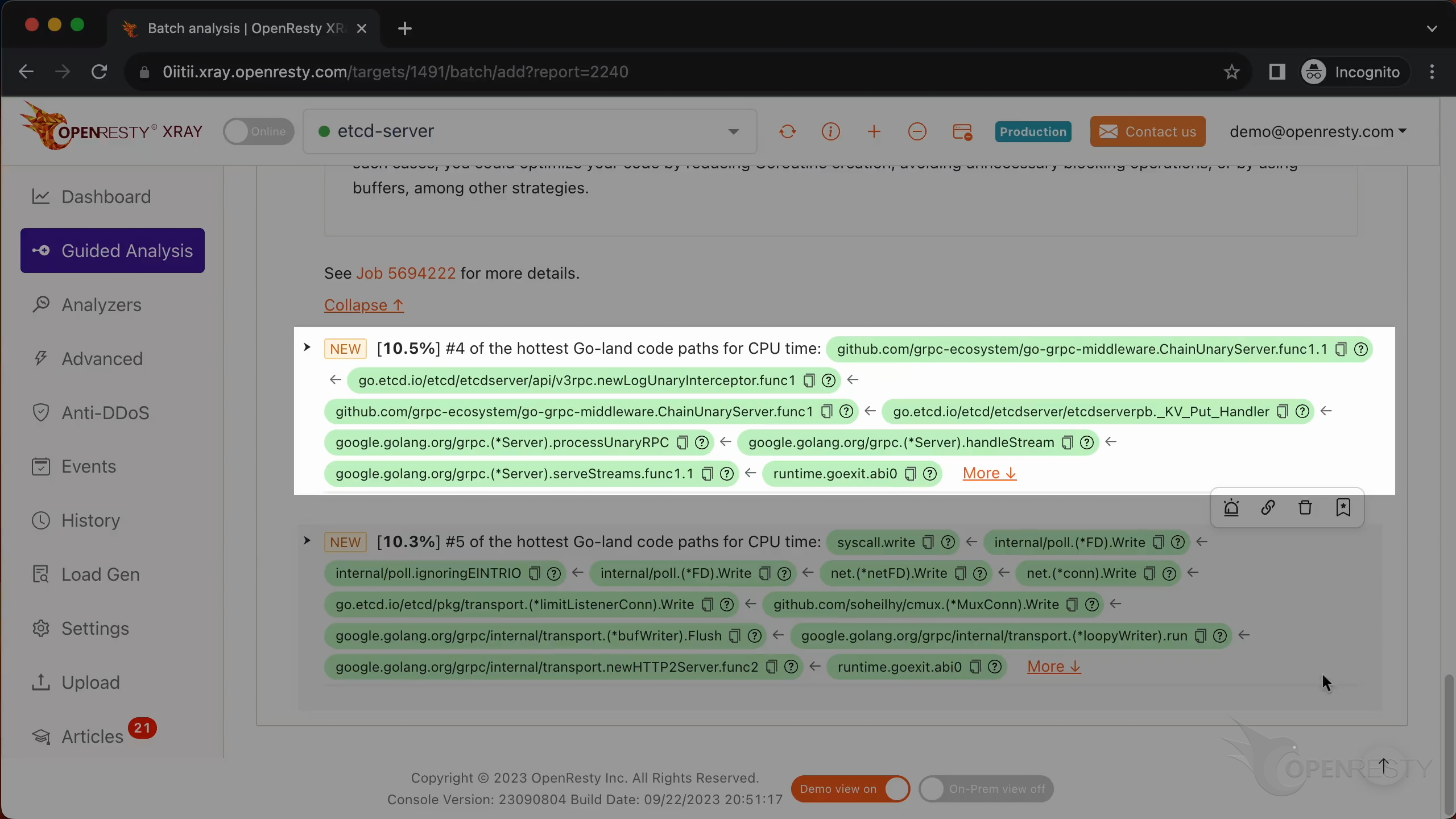

這是 CPU 佔用第四熱的 Go 程式碼路徑。

這個函式的功能是記錄每一次一元 gRPC 請求的呼叫。為了節約 CPU 資源,我們可以選擇不做這樣的日誌記錄。

全自動分析與報告

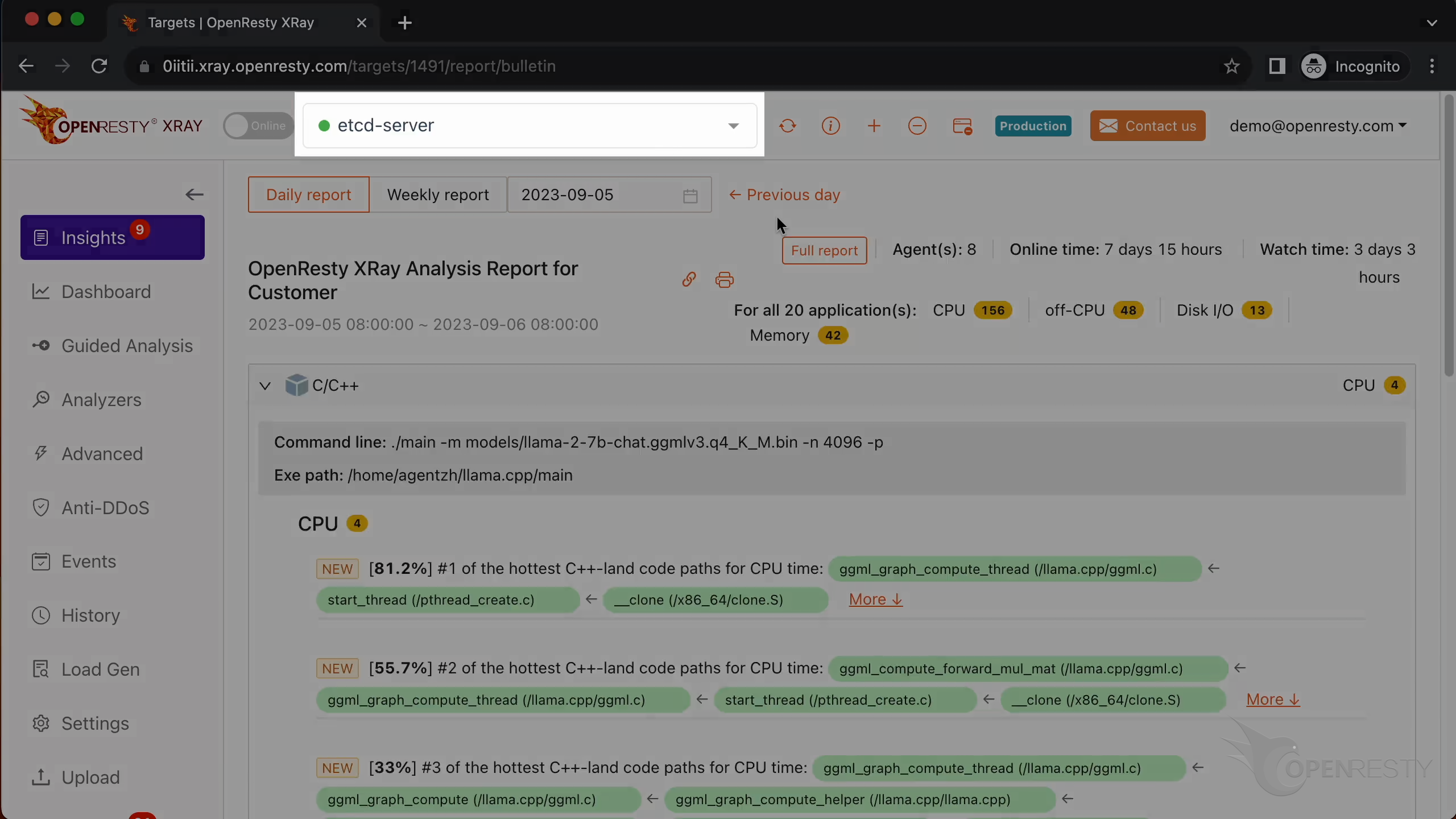

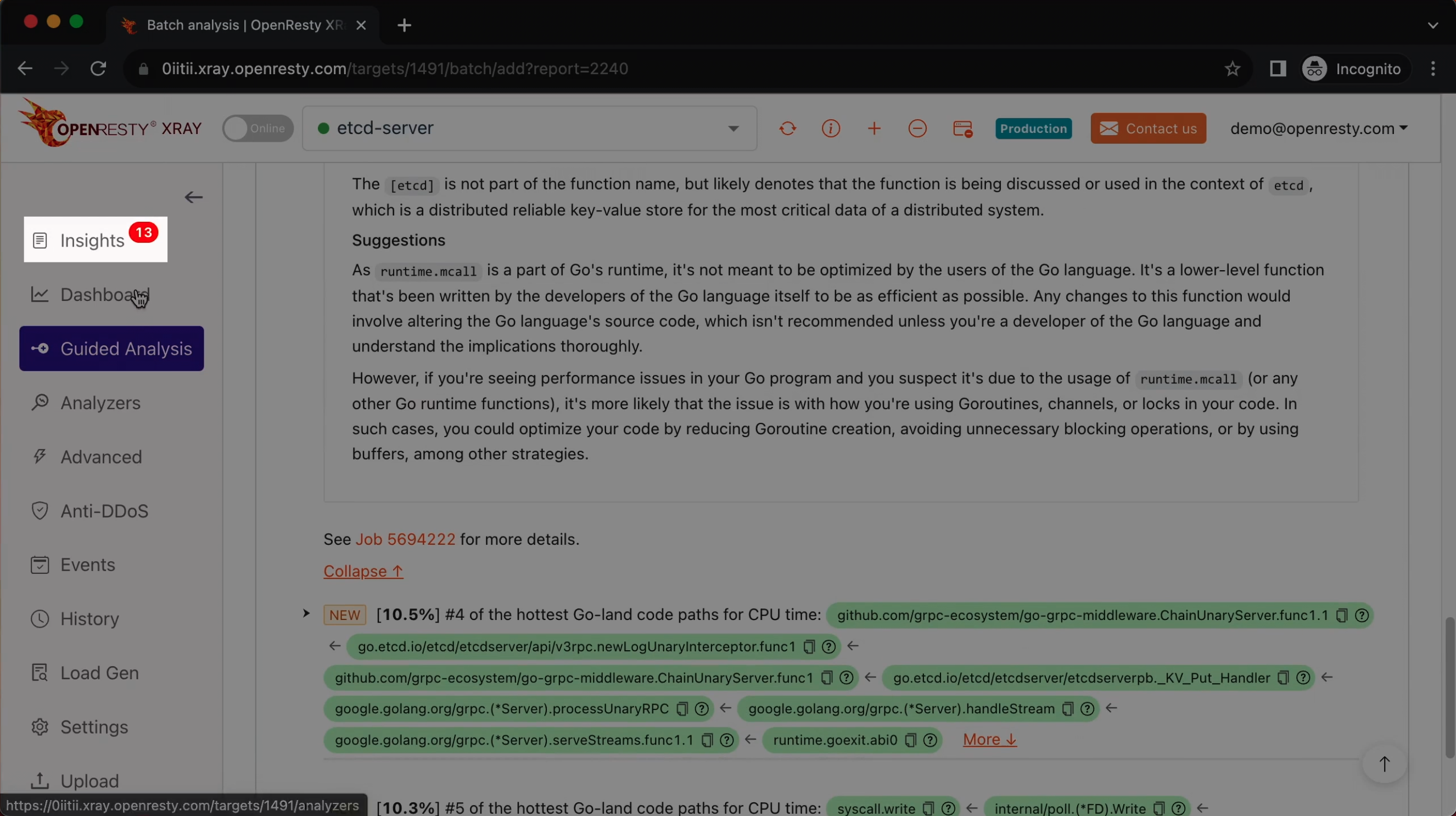

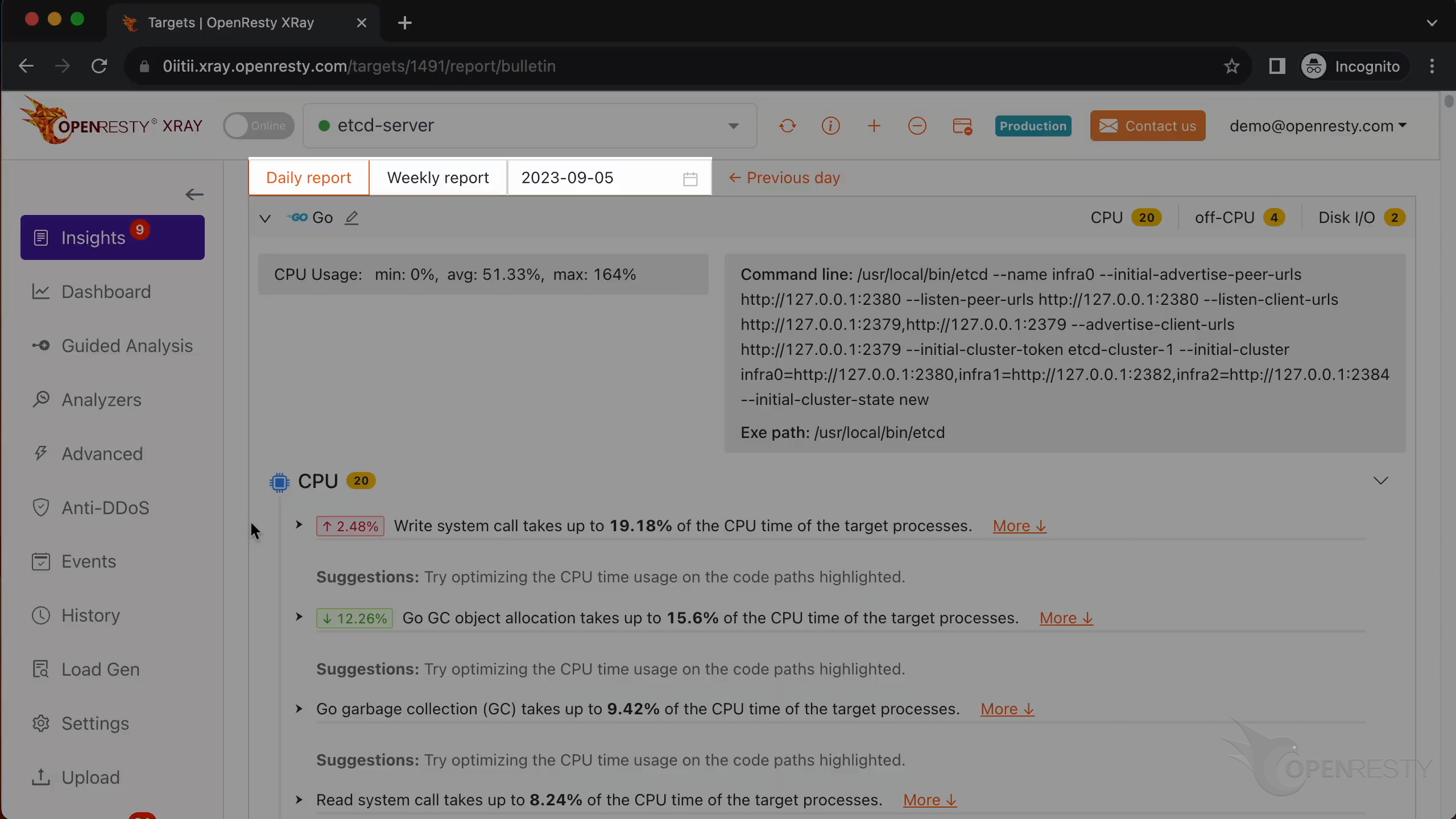

OpenResty XRay 也可以自動監控線上程序,並顯示分析報告。進入 “Insights” 頁面。

您可以在 “Insights” 頁面中找到以日和周為週期的報告。

所以您不是非得用 “Guided Analysis” 功能。當然,“Guided Analysis” 對於應用的開發和演示是很有用的。

關於 OpenResty XRay

OpenResty XRay 是一個動態追蹤產品,它可以自動分析執行中的應用程式,以解決效能問題、行為問題和安全漏洞,並提供可行的建議。在底層實現上,OpenResty XRay 由我們的 Y 語言驅動,可以在不同環境下支援多種不同的執行時,如 Stap+、eBPF+、GDB 和 ODB。

關於作者

章亦春是開源 OpenResty® 專案創始人兼 OpenResty Inc. 公司 CEO 和創始人。

章亦春(Github ID: agentzh),生於中國江蘇,現定居美國灣區。他是中國早期開源技術和文化的倡導者和領軍人物,曾供職於多家國際知名的高科技企業,如 Cloudflare、雅虎、阿里巴巴, 是 “邊緣計算“、”動態追蹤 “和 “機器程式設計 “的先驅,擁有超過 22 年的程式設計及 16 年的開源經驗。作為擁有超過 4000 萬全球域名使用者的開源專案的領導者。他基於其 OpenResty® 開源專案打造的高科技企業 OpenResty Inc. 位於美國矽谷中心。其主打的兩個產品 OpenResty XRay(利用動態追蹤技術的非侵入式的故障剖析和排除工具)和 OpenResty Edge(最適合微服務和分散式流量的全能型閘道器軟體),廣受全球眾多上市及大型企業青睞。在 OpenResty 以外,章亦春為多個開源專案貢獻了累計超過百萬行程式碼,其中包括,Linux 核心、Nginx、LuaJIT、GDB、SystemTap、LLVM、Perl 等,並編寫過 60 多個開源軟體庫。

關注我們

如果您喜歡本文,歡迎關注我們 OpenResty Inc. 公司的部落格網站 。也歡迎掃碼關注我們的微信公眾號:

翻譯

我們提供了英文版原文和中譯版(本文)。我們也歡迎讀者提供其他語言的翻譯版本,只要是全文翻譯不帶省略,我們都將會考慮採用,非常感謝!